Вирус-вымогатель парализовал десятки тысяч компьютеров по всему миру!

В Сети набирает обороты масштабная вирусная эпидемия. В результате атаки вирусом-вымогателем оказались заражены десятки тысяч Windows-компьютеров по всему миру. Троянец блокирует доступ к файлам до тех пор, пока жертва не заплатит выкуп.

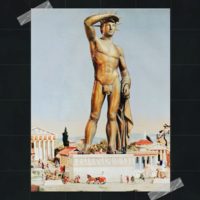

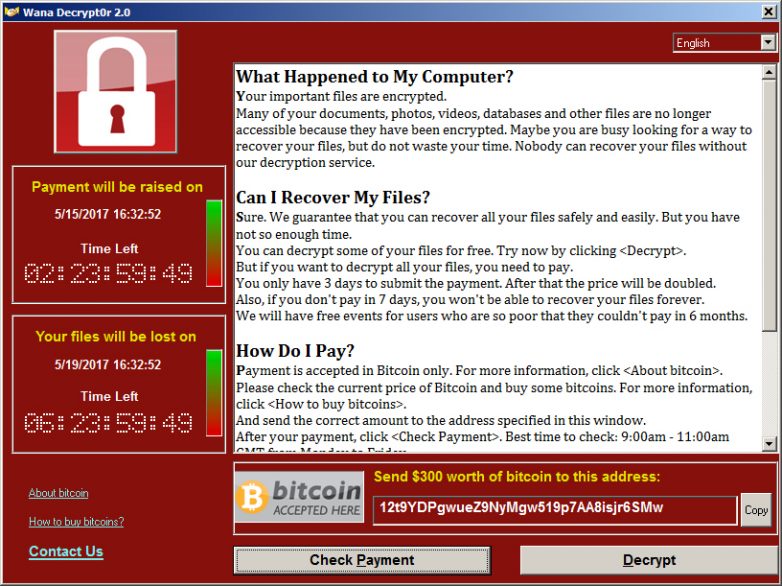

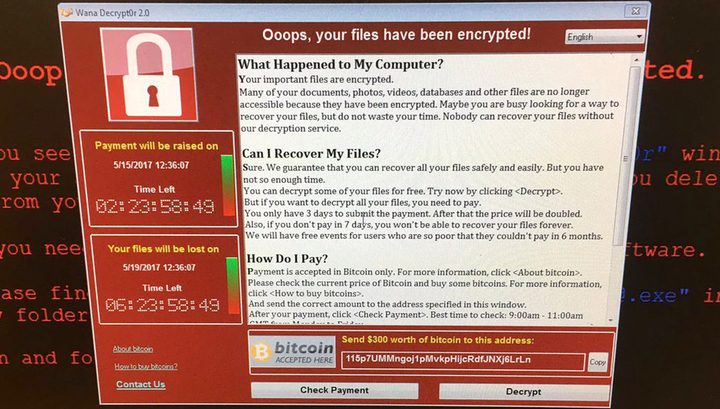

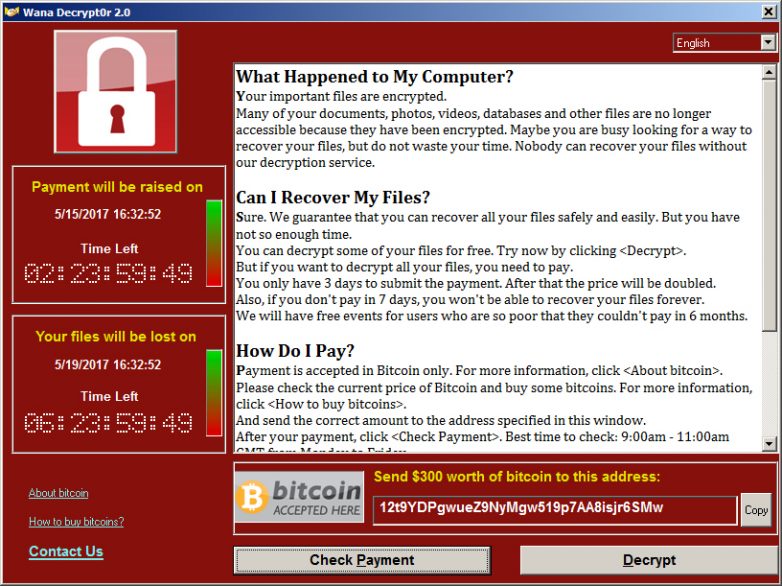

Эксперты по IT-безопасности связывают атаку с троянцем WanaCrypt0r 2.0 (WCry). Проникнув в систему, вредоносная программа шифрует файлы пользователя (документы Office, архивы zip и rar, изображения Photoshop и так далее) и меняет расширение на .WNCRY, что делает их нечитаемыми. Снять блокировку можно при помощи расшифровщика — его создатели WCry требуют купить за определенную сумму в биткоинах.

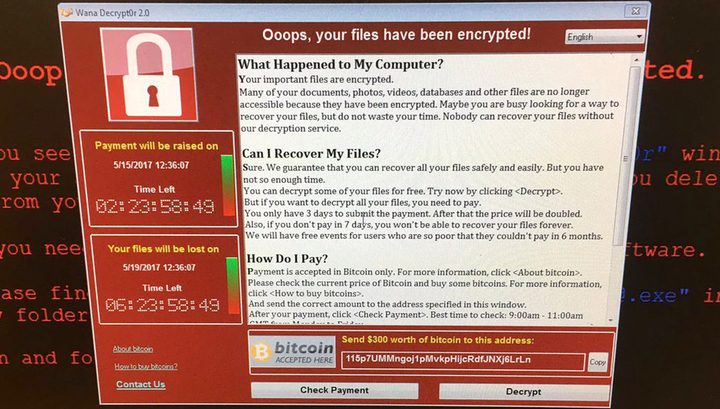

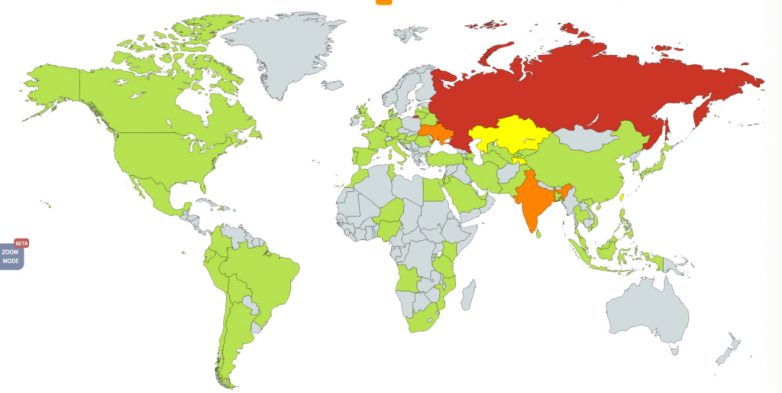

Сведения о заражениях вирусом-вымогателем приходят со всего мира. Как сообщается в блоге антивирусной компании Avast, атаке WCry подверглись как минимум 50 тысяч компьютеров. Лидеры по числу заражений — Россия, Украина, Великобритания, США, Испания, Италия и Вьетнам.

Как сообщает РБК, в России WCry парализовал серверы МВД, Следственного комитета и «МегаФона». «У нас на ряде компьютеров появились предупреждения с [требованием выкупа в] $300, охват был довольно большой. Это никак не повлияло на связь и абонентов, так как вирус атаковал только наши компьютеры», — сказали изданию в пресс-службе оператора связи. Атака на компьютеры МВД и СК пока официально не подтверждена.

«На экране появляется сообщение с требованием перечислить эквивалент $300 в биткоинах на Bitcoin-кошелек. Пропустить этот экран нельзя», — сказала сотрудница одной из английских больниц. По её словам, WCry дает трое суток, чтобы заплатить выкуп, после чего сумма будет удвоена. А если пользователь не выполнит условия вымогателей в течение семи дней, файлы будут потеряны навсегда.

В Avast говорят, что впервые WCry был замечен в феврале. WanaCrypt0r 2.0 — это его улучшенная версия, которая переведена на 28 языков, включая русский, болгарский и вьетнамский. По-видимому, троянец попадает на Windows-компьютеры при помощи эксплойта ETERNALBLUE (MS17-010), созданного кибергруппировкой Equation Group. Этой организации, пишут в Avast, приписывают тесную связь с американским Агентством национальной безопасности (NSA).

Инструменты для взлома, разработанные Equation, ранее выкрала другая хакерская группа — ShadowBrokers, и выложила их в открытый доступ. По данным специалистов, именно этими инструментами и воспользовались злоумышленники, стоящие за WCry. Также ими была задействована уязвимость в Server Message Block (SMB) — протоколе Windows, отвечающего за совместный доступ к файлам в сети.

Во-первых, эксперты «ЛК» рекомендуют обновить Windows до самой последней версии, а также установить из «Центра обновления» все актуальные «заплатки» и патчи.

Во-вторых, убедитесь, что у вас установлен официальный патч (MS17-010) от Microsoft, закрывающий «дыру» в сервере SMB. Загрузить его можно по этой ссылке.

В-третьих, просканируйте антивирусом всю систему. Если будет обнаружена вредоносная атака (например, MEM:Trojan.Win64.EquationDrug.gen), перезагрузите компьютер.

Кроме того, до появления «таблетки» не следует посещать потенциально вредоносные веб-сайты и запускать исполняемые файлы, скачанные в Сети.

Эксперты по IT-безопасности связывают атаку с троянцем WanaCrypt0r 2.0 (WCry). Проникнув в систему, вредоносная программа шифрует файлы пользователя (документы Office, архивы zip и rar, изображения Photoshop и так далее) и меняет расширение на .WNCRY, что делает их нечитаемыми. Снять блокировку можно при помощи расшифровщика — его создатели WCry требуют купить за определенную сумму в биткоинах.

Сведения о заражениях вирусом-вымогателем приходят со всего мира. Как сообщается в блоге антивирусной компании Avast, атаке WCry подверглись как минимум 50 тысяч компьютеров. Лидеры по числу заражений — Россия, Украина, Великобритания, США, Испания, Италия и Вьетнам.

Как сообщает РБК, в России WCry парализовал серверы МВД, Следственного комитета и «МегаФона». «У нас на ряде компьютеров появились предупреждения с [требованием выкупа в] $300, охват был довольно большой. Это никак не повлияло на связь и абонентов, так как вирус атаковал только наши компьютеры», — сказали изданию в пресс-службе оператора связи. Атака на компьютеры МВД и СК пока официально не подтверждена.

Карта заражений

В Европе троянец успел поразить одну из крупнейших телекоммуникационных компаний Telefonica, испанского производителя электроэнергии Iberdrola, поставщика газа Gas Natural, службу экспресс-доставки FedEx, а также компьютеры системы здравоохранения Великобритании.«На экране появляется сообщение с требованием перечислить эквивалент $300 в биткоинах на Bitcoin-кошелек. Пропустить этот экран нельзя», — сказала сотрудница одной из английских больниц. По её словам, WCry дает трое суток, чтобы заплатить выкуп, после чего сумма будет удвоена. А если пользователь не выполнит условия вымогателей в течение семи дней, файлы будут потеряны навсегда.

В Avast говорят, что впервые WCry был замечен в феврале. WanaCrypt0r 2.0 — это его улучшенная версия, которая переведена на 28 языков, включая русский, болгарский и вьетнамский. По-видимому, троянец попадает на Windows-компьютеры при помощи эксплойта ETERNALBLUE (MS17-010), созданного кибергруппировкой Equation Group. Этой организации, пишут в Avast, приписывают тесную связь с американским Агентством национальной безопасности (NSA).

Инструменты для взлома, разработанные Equation, ранее выкрала другая хакерская группа — ShadowBrokers, и выложила их в открытый доступ. По данным специалистов, именно этими инструментами и воспользовались злоумышленники, стоящие за WCry. Также ими была задействована уязвимость в Server Message Block (SMB) — протоколе Windows, отвечающего за совместный доступ к файлам в сети.

Как защититься?

Троянец распознается такими антивирусами, как Avast и «Лаборатория Касперского» (там должен быть включен компонент «Мониторинг системы»), однако утилита, которая могла бы снять блокировку с зашифрованных WCry файлов, пока не выпущена.Во-первых, эксперты «ЛК» рекомендуют обновить Windows до самой последней версии, а также установить из «Центра обновления» все актуальные «заплатки» и патчи.

Во-вторых, убедитесь, что у вас установлен официальный патч (MS17-010) от Microsoft, закрывающий «дыру» в сервере SMB. Загрузить его можно по этой ссылке.

В-третьих, просканируйте антивирусом всю систему. Если будет обнаружена вредоносная атака (например, MEM:Trojan.Win64.EquationDrug.gen), перезагрузите компьютер.

Кроме того, до появления «таблетки» не следует посещать потенциально вредоносные веб-сайты и запускать исполняемые файлы, скачанные в Сети.

Только зарегистрированные и авторизованные пользователи могут оставлять комментарии.

+2

Есть море прог которые легко с этим борются

- ↓

-1

russiangate.com/obshchestvo/tsifrovaya-bashnya-kremlya/?utm_source=sm&utm_medium=allnets&utm_campai

Рекомендую к прочтению и изучению.

Цифровая башня Кремя.

- ↓

+1

США даже не пытались извиниться за прослушку Ангелы Меркель. Мерзость демократии. А откуда у Макрона, этого проекта под выборы, переписка? Да еще такая большая? Опять барабаните по пустому барабану. Без тире, значит переписанная статья.

- ↑

- ↓

+1

где взяли один раз, будут брать сколько пожелают, и сколько пожелают, потихоньку, выход, менять программы, удаляя зараженные, чистить все программы ежедневно не жалея на это время

- ↓

0

он проникает через 445 порт, закройте его и всё…

- ↓

-4

все американские хакеры выходцы из России, только в России лучшие головы и лучшие медвежатники вскроют все от любой двери и сейфа до любой программы и ни кому в мире нас не перепрыгнуть.

- ↓

+3

Самая лучшая прибыль у той шиномонтажки, где справа и слева от неё постоянно высыпаются поражающие шины элементы. Имеется подозрение, что такие вирусы вымогатели создаются конторами, которые должны с ними бороться.

- ↓

-1

Ну вот, как я и предполагал, это дело рук амеров. Трамп решил госбюджет США пополнить.

P.S. А кто или что мешает снести систему и потом, на чистой системе, сменить расширение файлов? Да и вообще, резервирования никто не отменял.

- ↓

+1

Смена расширения не поможет — шифруется само содержимое файлов. Уже не раз сталкивался с подобным. Для некоторых шифровальщиков лекарство есть, для других — ещё нет. Что интересно — Microsoft выпустила патч ещё в марте, а заражение произожло в мае. Отсюда вывод — не хочет народ у нас своевременно обновляться, экономят на трафике. Когда в сети 50 машин и более, для экономии на доставке обновлений для всех машин достаточно поднять WSUS-сервер, но для этого нужен мозг. Судя по списку атакованных организаций, с этим у них всегда были проблемы.

- ↑

- ↓

-6

Амеры считают, что это дело рук российских хакеров. Впрочем, перекладывая ответственности, никто при этом не решает вопросы безопасности IT технологий. Нынешняя атака, вирус под названием «Плакать хочется»- крупнейшая в истории. Диверсия, направленная против десятков стран. От которой пострадали банки, медицинские учреждения, крупные государственные структуры по всему миру… Тут 300$, как насмешка выглядят… Также, как и Трамп, имеющий прекрасный госбюджет и высокий уровень жизни граждан в возглавляемой им стране… Только про гранты не заводите нескончаемую песнь акына))). Не уподобляйтесь вирусу «Плакать хочется»)))

- ↑

- ↓

+1

Не понял в статье практически ни слова, понял только — что все хреново…

- ↓

-2

В один «прекрасный» день включил ты комп и видишь эту картинку. Дальше два варианта действий. Сносить систему или платить 300$. Вот, собственно, и всё.

- ↑

- ↓

0

а моему другу приходил такой вирус он платил $300 через терминал и его компьютер снимался с блокировки мгновенно, после набранного ввода комбинации кода напечатанного на чеке с терминала и он опять дальше пользовался своим любимым компьютером.

- ↓

0

За 18 штук вечно деревянных я десять раз переустановлю систему и поменяю расширение файлов. Нех кормить всяких бяк.

- ↑

- ↓

0

в принципе да

- ↑

- ↓

+1

На мой комп. приходили такие сообщения, цена была всего 500 руб.

Ничего не помогало, приходилось сносить всю систему и заново всё устанавливать.

Антивирусник Касперского, этого трояна не замечал, и писал, всё ОК. система работает нормально.

Эта старая проблема, видать кто-то подновил старую программу «Вымогатель» или написал новую и цена уже в $.

- ↓

+1

Ну да, по-моему где-то в 2008 уже была такая «эпидемия». Тогда я вообще лёгким испугом отделался. Надпись была рассчитана на мониторы 4:3, а у меня был широкоформатный 16:9. По краям надписи были широкие полосы. В т.ч было открыто меню «пуск». Откатил систему, выковорял гадёныша и ок. Сейчас такая лазейка видимо закрыта.

- ↑

- ↓

0

У меня такая фигня на компе появилась в 2015 году после того, как пришло обычное письмо на эл.почту с просьбой ускорить оплату за поставленную продукцию и вложенный файл с подтверждением долга направить в бухгалтерию. Я открыла этот файл (обыкновенный, вордовский) и после этого все мои файлы перекодировались. После пришло письмо, что декодер стоит 5 тыс. руб. Наши ИВЦ-шники не смогли с ним справиться, пришлось все переустанавливать заново, но, к счастью, была сохраненная копия (на год раньше), поэтому потери были не очень большие, но ощутимые.

После того, как на такую удочку попались еще несколько пользователей, производится ежедневное резервное копирование на центральный сервер и угроза пропала сама собой…

- ↑

- ↓